分享文章

分享文章

新闻分类

-

曾艳芬再次喊话丝芭传媒:别搞舆论了赶紧放人赔钱

-

SSH Pilot 现代且轻量级的 SSH 连接管理器

-

阿沁回应被踢出飞儿乐团:被资本计算后抛弃了

-

多地高校宣布启动空调安装工作

-

生命之水:世界最烈的酒 每天认识一款酒

-

GBASE南大通用自主研发的国产数据库

-

男子醉酒被超2米长蟒蛇缠住 消防回应:已解救、人未受伤

-

印度三星工厂工人罢工 上百人被捕

-

川大智胜因“预示”川普获胜涨停

-

加币兑换人民币汇率2024年6月7日

-

媒体人:李铁大概率被判10年以上

-

三月冻结业务运营后 IBM现已开始裁撤所有在俄员工

-

微软员工指控高管行为不端和滥用职权

-

海底捞给顾客体貌特征打标签

-

中国男子因长相酷似马斯克在国外走红 网友:简直就是双胞胎

-

坦桑尼亚作家古尔纳获诺贝尔文学奖

-

王思聪怒撕孙一宁,女方曝其多次示好被拒恼羞成怒

-

车银优满24岁想结婚 能坦承对待另一半

-

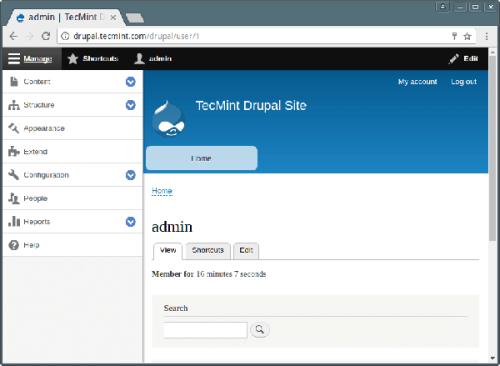

Drupal远程代码执行漏洞CVE-2019-6340

前言Drupal官方之前更新了一个非常关键的安全补丁,修复了因为接受的反序列化数据过滤不够严格,在开启REST的Web服务拓展模块的情况下,可能导致PHP代码执行的严重安全。根据官方公告和自身实践,8

-

Drupal访问绕过漏洞警报

最近,Drupal正式发布了一个安全公告来修复访问绕过漏洞(CVE-2019-6342)。 在Drupal 8.7.4中,当启用实验工作空间模块时,将为攻击者创建访问绕过的条件。 Drupal官方认为

赞助链接